前言

亚雷,很久没有代码审计,半年前说是要进行代码审计,也没有启动多少,今天重启一下仿照辛总的代码审计成神计划,也为备战一下6.23/24 的ciscn东南区复赛吧,本篇为开胃菜,熊海cms1.0,写来重温总结一下代码审计的一些基础操作

正文

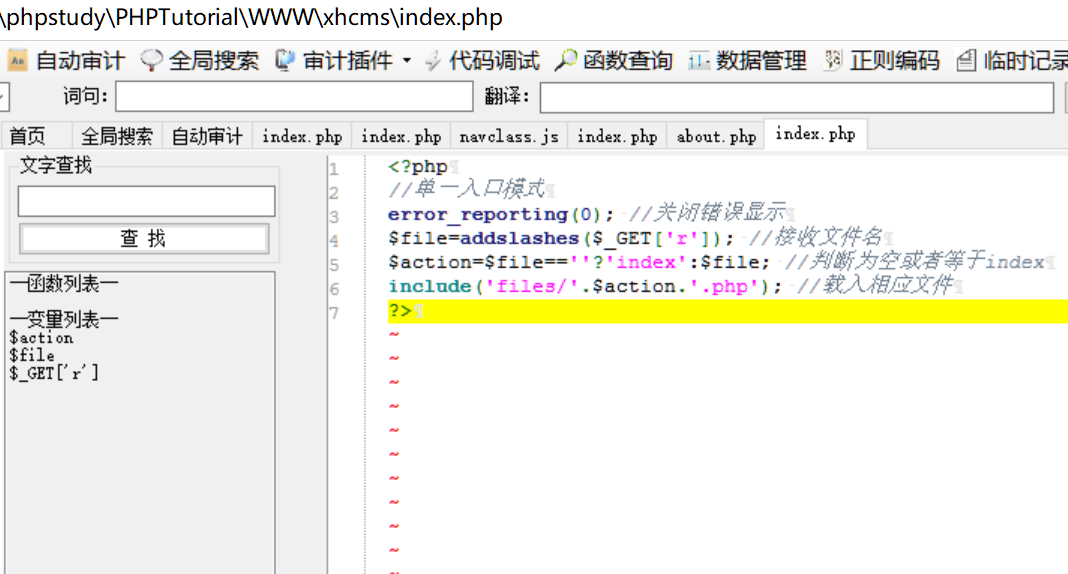

好!先看路由,焯,真简单,一个r就完了包含的files中的文件,然后在phpstudy搭建好的平台上随意点点,看看都有啥,这里不放图,前台大概说一下有一些文章展示页面其中包括下载以及评论功能,点子不多

文件包含

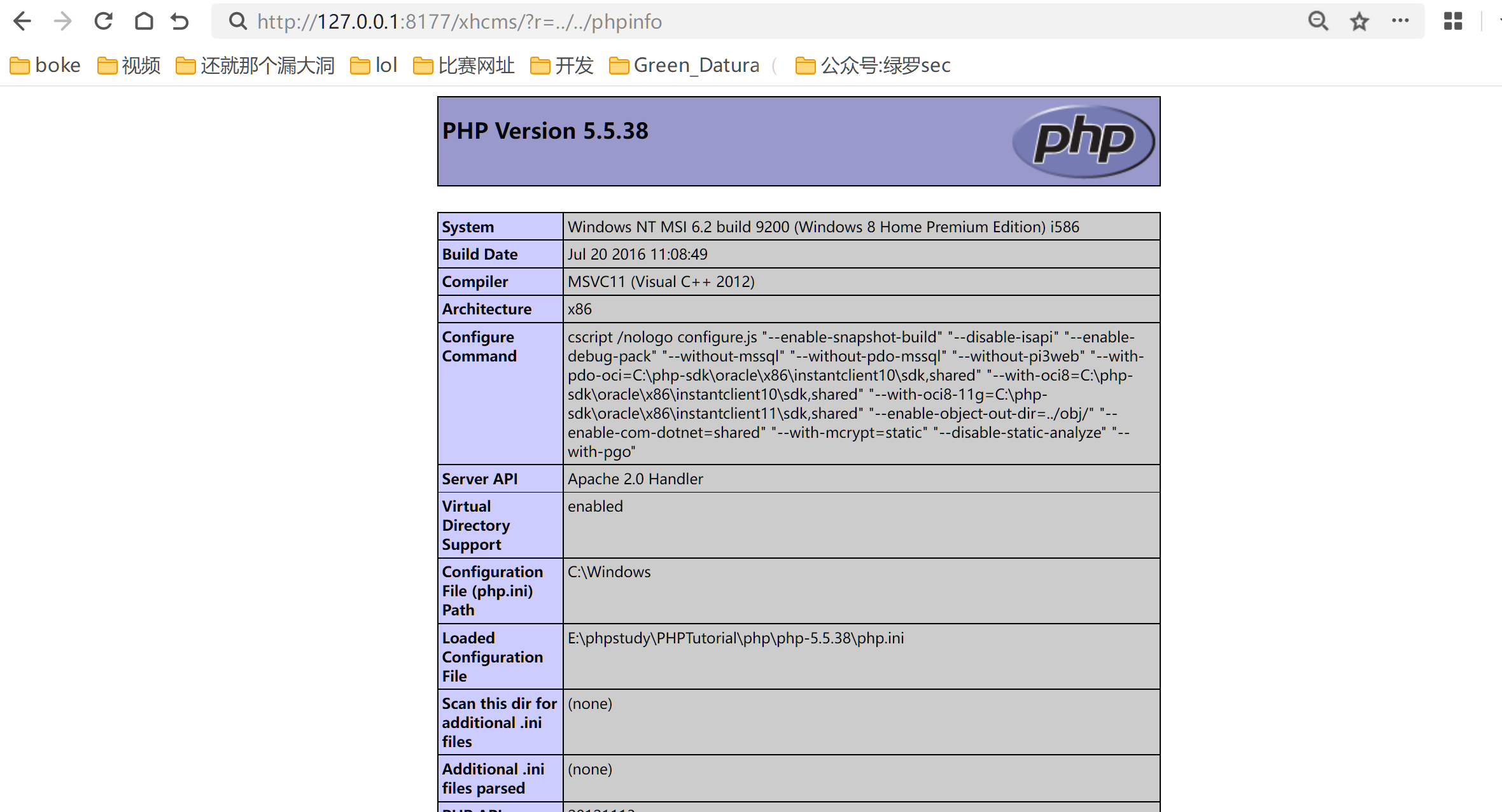

一个简单的文件包含漏洞,在上面的路由可以看见r的传参直接进入了action然后拼接到include中,于是我们可以,目录穿越访问php文 件,可惜的是但是由于xhcms无法在php5.5以下运行,所以,所以%00阶段失效拉,由于前面也有文件夹限制,所以无法使用伪协议绕过,只能配合知道已有php的文件情况下进行文件包含(有点鸡肋)。下图为我在与xhcms的上一级目录包含的一个phpinfo()

download.php

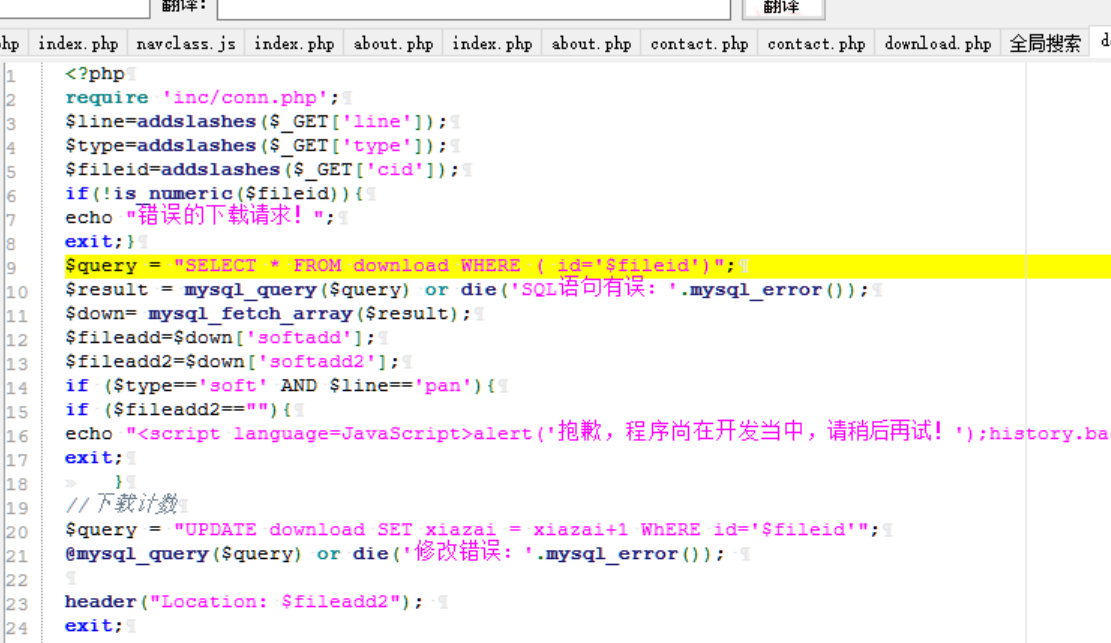

看着就像有漏洞的样子捏,由于这里文件较少,于是采用了一个一个翻的方式,先定位到路由,传入cid为一个数字,这里就不报错了

这里倒是防的很死,

![[ACTF]craftcms(CVE-2023-41892)RCE复现](https://cdn.jsdelivr.net/gh/cildr/image/img/image-20231106194030211.png )

评论已关闭